AppArmor verrouille les processus vulnérables, limitant ainsi les dommages pouvant en résulter pour la sécurité. AppArmor peut également être utilisé pour verrouiller Mozilla Firefox pour une sécurité accrue, mais il ne le fait pas par défaut.

Qu'est-ce que AppArmor?

AppArmor est similaire à SELinux, utilisé par défaut dans Fedora et Red Hat. Bien qu'ils fonctionnent différemment, AppArmor et SELinux offrent une sécurité de «contrôle d'accès obligatoire» (MAC). En effet, AppArmor permet aux développeurs d’Ubuntu de limiter les actions que les processus peuvent entreprendre.

Par exemple, l’application Evince PDF Viewer est une application limitée dans la configuration par défaut d’Ubuntu. Evince peut s'exécuter sous votre compte d'utilisateur, mais il ne peut effectuer que des actions spécifiques. Evince ne dispose que du minimum d'autorisations nécessaires pour exécuter et utiliser des documents PDF. Si une vulnérabilité était découverte dans le moteur de rendu PDF d’Evince et si vous ouvriez un document PDF malveillant prenant le contrôle de Evince, AppArmor limiterait les dommages qu’Evince pourrait causer. Dans le modèle de sécurité Linux traditionnel, Evince aurait accès à tout ce à quoi vous avez accès. Avec AppArmor, il n'a accès qu'aux éléments auxquels un visualiseur PDF a besoin d'accéder.

AppArmor est particulièrement utile pour limiter les logiciels susceptibles d'être exploités, tels qu'un navigateur Web ou un logiciel serveur.

Affichage du statut d’AppArmor

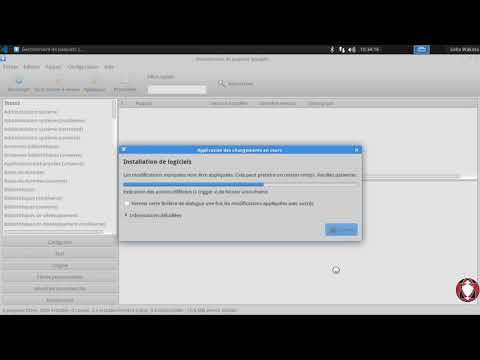

Pour afficher l’état d’AppArmor, exécutez la commande suivante dans un terminal:

sudo apparmor_status

Vous verrez si AppArmor s'exécute sur votre système (il s'exécute par défaut), les profils AppArmor installés et les processus confinés en cours d'exécution.

Profils AppArmor

Dans AppArmor, les processus sont limités par des profils. La liste ci-dessus nous montre les protocoles installés sur le système - ceux-ci sont fournis avec Ubuntu. Vous pouvez également installer d'autres profils en installant le package apparmor-profiles. Certains packages - logiciels de serveur, par exemple - peuvent être livrés avec leurs propres profils AppArmor installés sur le système avec le package. Vous pouvez également créer vos propres profils AppArmor pour restreindre les logiciels.

Les profils peuvent être exécutés en «mode réclamation» ou en «mode d'application». En mode d'application - paramètre par défaut pour les profils fournis avec Ubuntu - AppArmor empêche les applications de prendre des mesures restreintes. En mode de plainte, AppArmor permet aux applications de prendre des mesures restreintes et crée une entrée de journal pour se plaindre. Le mode Complain est idéal pour tester un profil AppArmor avant de l'activer en mode d'application. Vous verrez toutes les erreurs qui pourraient survenir en mode d'application.

Les profils sont stockés dans le répertoire /etc/apparmor.d. Ces profils sont des fichiers en texte brut pouvant contenir des commentaires.

Activation de AppArmor pour Firefox

Vous remarquerez peut-être aussi qu’AppArmor est fourni avec un profil Firefox - c’est le usr.bin.firefox déposer dans le /etc/apparmor.d annuaire. Il n’est pas activé par défaut, car cela pourrait trop restreindre Firefox et causer des problèmes. le /etc/apparmor.d/disable Le dossier contient un lien vers ce fichier, indiquant qu’il est désactivé.

Pour activer le profil Firefox et limiter Firefox à AppArmor, exécutez les commandes suivantes:

sudo rm /etc/apparmor.d/disable/usr.bin.firefox

cat /etc/apparmor.d/usr.bin.firefox | sudo apparmor_parser –a

Après avoir exécuté ces commandes, exécutez la commande sudo apparmor_status à nouveau et vous verrez que les profils Firefox sont maintenant chargés.

sudo ln -s /etc/apparmor.d/usr.bin.firefox /etc/apparmor.d/disable/

sudo apparmor_parser -R /etc/apparmor.d/usr.bin.firefox

Pour plus d'informations sur l'utilisation d'AppArmor, consultez la page officielle du Guide du serveur Ubuntu sur AppArmor.