Vous êtes-vous déjà demandé comment des logiciels malveillants, des logiciels espions, des scarewares, des crapwares ou d'autres logiciels indésirables pourraient se retrouver sur un ordinateur? Nous allons d’abord illustrer avec quelle facilité votre système peut être infecté, puis nous vous montrerons comment le nettoyer.

Notre exemple de système, fonctionnant sous Windows 7, était conçu dans le pire des cas: quelqu'un qui ne souhaitait que rapidement accéder à toutes les «choses amusantes» sur Internet sans se soucier de la sécurité des personnes ou de l'ordinateur.

Fraîchement installé - Pré Malware

Vous pouvez voir ici le nombre de processus (et le type) en cours d'exécution sur notre système Windows 7 fraîchement installé. L’installation était si récente que la seule protection dont disposait ce système était le pare-feu Windows et Windows Defender pour empêcher les attaques de logiciels malveillants et de virus.

Comment certains logiciels malveillants se retrouvent sur votre ordinateur

Les logiciels malveillants, les logiciels espions et autres logiciels indésirables le font sur votre ordinateur pour un certain nombre de raisons:

- Vous avez installé quelque chose que vous ne devriez vraiment pas avoir, d’une source non fiable. Celles-ci incluent souvent des écrans de veille, des barres d’outils ou des torrents sur lesquels vous n’avez pas recherché de virus.

- Vous n'avez pas fait attention lors de l'installation d'une application "réputée" qui regroupe des logiciels "optionnels".

- Vous avez déjà réussi à vous infecter et le malware installe encore plus de malware.

- Vous n’utilisez pas une application antivirus ou antispyware de qualité.

Méfiez-vous des objets cachés insidieux

Note de l’éditeur: L’un des plus gros problèmes récemment est que les fabricants de logiciels populaires continuent de se vendre et incluent des logiciels «facultatifs» dont personne n’a besoin ni ne veut. De cette façon, ils profitent des utilisateurs peu méfiants qui ne sont pas assez férus de technologie pour en savoir plus. Ils devraient avoir honte.

Sur notre exemple, nous avons installé Digsby Messenger, une application très réputée «réputée». Il s’agissait de la version d’installation standard et, comme vous pouvez le constater dans les captures d’écran suivantes, plusieurs tentatives ont été faites pour vous demander d’installer un logiciel indésirable ou d’apporter des modifications «moins bonnes» sur votre ordinateur. Si une personne ne fait pas attention, son système est alors infecté.

Ici, vous pouvez voir la tentative d’ajout de la “Barre d’outils My.Freeze.com” à votre (vos) navigateur (s) … pas du tout! Notez que bien qu'il soit indiqué que le logiciel peut être supprimé ultérieurement, certaines personnes peuvent 1.) ne pas le remarquer (manque d'attention), 2.) être trop pressé d'installer le logiciel pour le remarquer, ou 3.) Ne pas être familiarisé ou à l'aise avec la suppression du logiciel après l'avoir déjà installé sur son système.

Le vrai truc avec Digsby (et d’autres logiciels configurés avec le même style d’installation) est que le fait de cliquer sur «Refuser» permet toujours d’installer Digsby lui-même. Mais pouvez-vous imaginer comment les gens pourraient penser ou croire que le seul moyen d’installer Digsby ou un logiciel similaire est de cliquer sur «Accepter»? Il a un style vraiment trompeur!

Note: Pour plus d’informations, lisez notre article sur éviter les crapware lors de l'installation de Digsby.

À quelle vitesse un système peut-il être infecté?

Il n'a fallu que deux heures et demie pour atteindre le niveau décrit dans notre article… surfer n'importe où pour «ce qui semblait intéressant ou différent», télécharger des économiseurs d'écran, des applications de partage de fichiers et installer des logiciels douteux à partir de publicités.

Les risques d'infection par des virus ou des logiciels malveillants étaient plutôt élevés, sans protection ou prévoyance minimes quant à ce qui était installé ou aux sites Web visités. La recherche de diverses images «peu souhaitables», d’économiseurs d’écran, de clics sur des annonces, etc. a rendu très facile la recherche de problèmes… peut-être que la meilleure façon de dire est qu’il était très facile de trouver notre exemple de système.

Ici vous pouvez voir une capture d'écran du bureau de notre exemple de système. Notez qu'il existe des icônes pour les programmes de partage de fichiers, de faux programmes anti-logiciels malveillants, des icônes pour différents écrans de veille, des sites Web moins que sympathiques (vecteurs d'infection supplémentaires possibles) et une femme dansante virtuelle. Rien de bon ici!

Remarque: Il s’agit en fait de ceux qui ont la peine d’inscrire une entrée dans le registre de désinstallation.

Un bon regard sur Scareware

Qu'est-ce qu'un scareware? C’est un logiciel qui, une fois installé sur votre système, essaiera de vous faire croire que vous avez un système très infecté avec un nombre très élevé d’infections trouvées. Ces programmes vous inciteront constamment à vous enregistrer et à acheter le logiciel afin de nettoyer votre système informatique.

Ici vous pouvez voir deux exemples de scareware bien connus. SpywareStop et AntiSpyware 2009. Ne soyez pas surpris si vous remarquez que ces deux logiciels «distincts» semblent être extrêmement semblables en termes de look, de style et de fonctionnement. Ils sont exactement pareils… le même loup, mais des peaux de mouton différentes. C'est une pratique courante de rester en avance sur les logiciels anti-malware et anti-virus légitimes et de ne pas être supprimé avant, espérons-le, d'être acheté par des utilisateurs d'ordinateurs sans méfiance.

Regardez bien les deux écrans qui apparaissaient chaque fois que nous démarrions notre système exemple. Absolument aucune hésitation à nous «rappeler» à quel point notre ordinateur était infecté et que nous devions enregistrer le logiciel maintenant. Répugnant!!

Remarque: le site Web de SpywareStop nous a été présenté grâce à un piratage de navigateur… et nous avons bien sûr été encouragés à l'installer.

Quelques autres choses qui viennent avec les logiciels malveillants

Voici une autre caractéristique irritante de certains logiciels malveillants. De jolies fenêtres pop-up vous harcelant pour prendre des enquêtes ou faire d'autres choses. Il s'agissait d'un «cadeau» supplémentaire de l'un des programmes installés sur notre système exemple.

Un regard sur les processus en cours après l'infection

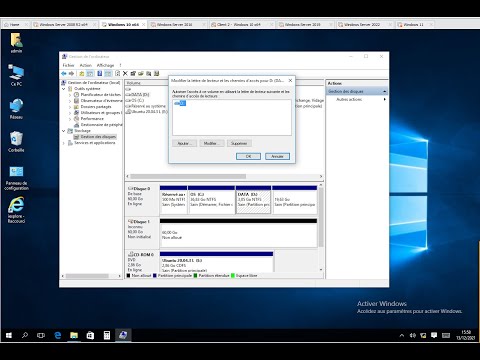

Comparez la capture d'écran des processus en cours indiquée au début de l'article, puis des processus en cours illustrés ici. Vous pouvez déjà voir une augmentation significative. Pas bon pour vous ou votre ordinateur!

Conclusion

Alors que rien d’horrible n’a été intégré à notre exemple de système en moins de deux heures et demie, il est toujours facile de voir à quelle vitesse un système peut commencer à se gâter. Imaginez un système qui a été exposé pendant une période beaucoup plus longue et qui est fortement infecté! La meilleure approche consiste à éviter les problèmes dès le début. Mais si vous vous trouvez vous-même ou rencontrez quelqu'un que vous connaissez avec un système infecté, jetez un coup d'œil à notre série à venir sur la suppression des logiciels malveillants sur un ordinateur infecté.

Remarque: au moment où la courte «période d'infestation» était terminée sur notre système, le pare-feu Windows, Windows Defender et les paramètres de sécurité d'Internet Explorer étaient tous les deux soit 1.) désactivés ou 2.) réglés sur le niveau le plus bas possible. réglages. En outre, aucun logiciel antivirus ou anti-malware légitime n'a été installé. Ce système était totalement non protégé en échange de ce qu'on appelle «rapidité et commodité».

Next Up: Suppression du logiciel espion

Restez à l'écoute, demain nous vous montrerons comment nous avons nettoyé l'ordinateur rempli de crapware avec Spybot Search & Destroy. Et plus tard cette semaine, nous montrerons comment Ad-Aware et MalwareBytes ont bien fonctionné face au même ensemble de logiciels espions.